Tecnología de engaño

A medida que los actores malintencionados se han vuelto más sofisticados, ha aumentado la necesidad de una seguridad inteligente.

Funcionalidades

Análisis trifásico de nuevos ejecutables - Los nuevos ejecutables se aíslan y analizan antes de su lanzamiento para proteger la red. El análisis se realiza primero con comparaciones de firmas; segundo con verificación de aprendizaje automático y tercero por análisis de comportamiento.

Detección avanzada de exploits - La detección de vulnerabilidades de RevBits Endpoint Security se superpone a aplicaciones y procesos vulnerables, incluidos, entre otros, navegadores web, software de autoedición (como Microsoft Office o Adobe Reader) y otros.

Grabación de procesos - RevBits Endpoint Security registra toda la información de terminación y ejecución de procesos, incluidos sus hashes (MD5, SHA 1 y SHA2), estación de trabajo, nombre de usuario y marca de tiempo durante seis meses.

Módulo anti-ransomware efectivo - A través de su sofisticada función de sandboxing del sistema de archivos, RevBits Endpoint Security puede detectar y bloquear todo tipo de ransomware simple y sofisticado.

Controlar dispositivos USB - Los administradores pueden acceder a una estructura integral de lista blanca/lista negra que proporciona cuatro aplicaciones de descripción de dispositivos; Id. de proveedor, Id. de producto, Número de serie y Tipo de dispositivo. Además, se pueden habilitar o deshabilitar puertos específicos en las estaciones de trabajo.

Cortafuegos basado en host - Los administradores del sistema pueden ajustar las reglas de la red y del cortafuegos tanto para estaciones de trabajo individuales como para grupos de estaciones de trabajo.

Aislamiento inmediato del host - Proteja la red de forma automática o manual al confinar los hosts potencialmente infectados.

Extracción de evidencia Forense automática - Extracción de evidencia forense previa al apagado automático o bajo demanda para ayudar en una respuesta rápida a incidentes.

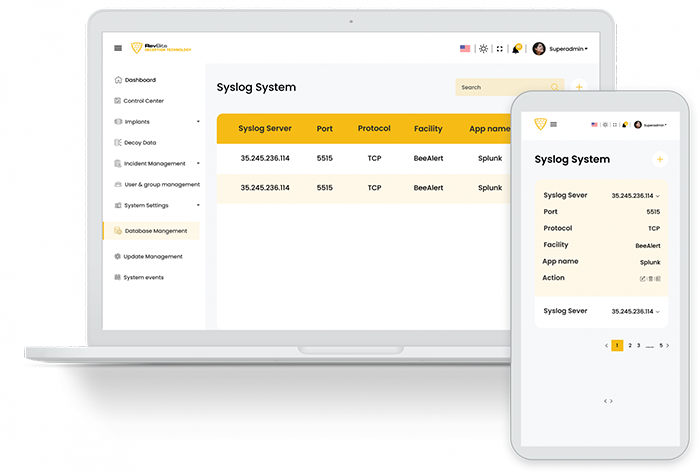

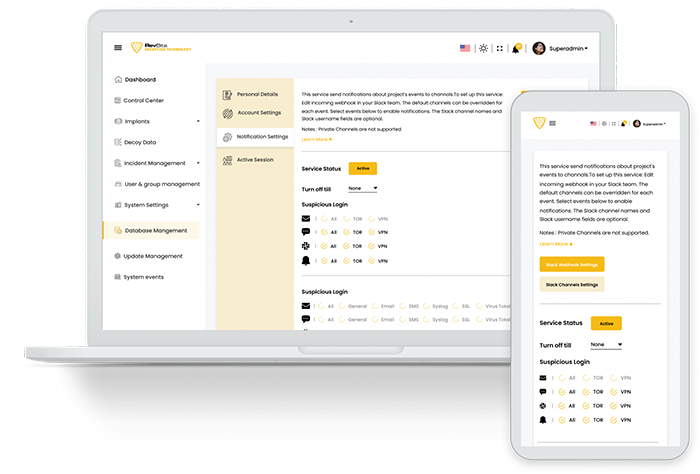

Sistema de notificación avanzado - RevBits Endpoint Security se integra a la perfección con todas las soluciones SIEM. Además, los administradores recibirán una notificación por SMS y correo electrónico cuando ocurra un incidente.

Funcionalidades Adicionales

Administre actores maliciosos y amenazas internas – La tecnología de engaño de RevBits está diseñada para enfrentarse al actor malicioso que ha obtenido acceso no autorizado en la red, así como la amenaza interna que compromete la red para acceder a activos valiosos. En ambos casos, el objetivo es atraer la amenaza con servidores reales y, una vez allí, atrapar la amenaza y evitar que escape. La tecnología de engaño de RevBits está diseñada para cumplir con estos dos requisitos vitales en la tecnología de engaño.

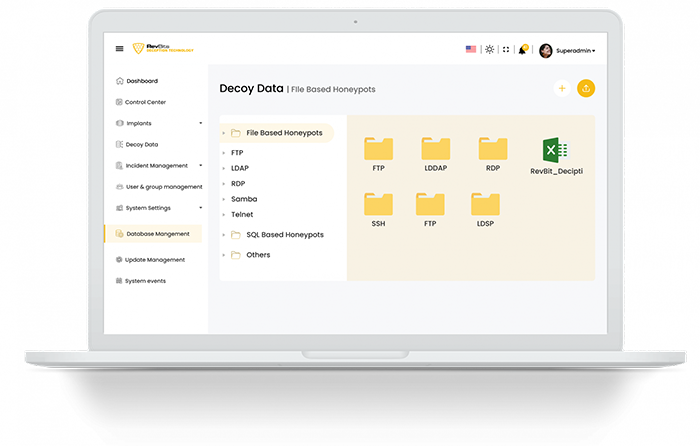

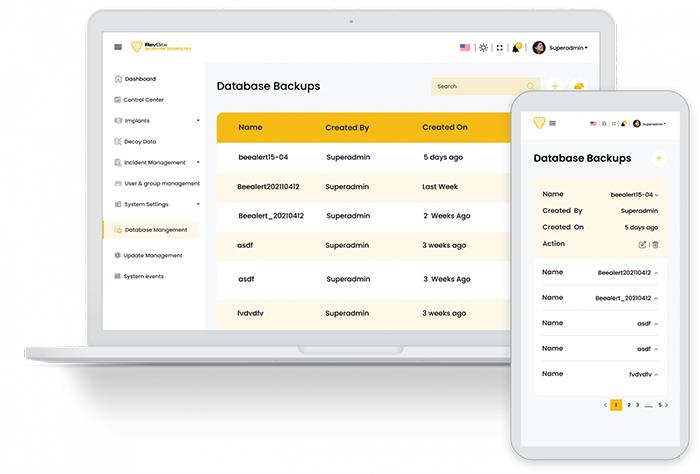

Fácil de implementar, fácil de administrar – Con la tecnología de engaño de RevBits, servidores de bases de datos trampa reales (MySQL, PostgreSQL, MSSQL, etc.), servidores de archivos (FTP, SMB, etc.), dispositivos de red (enrutadores, firewalls, etc.) y todos los protocolos de red comunes (SSH, RDP, VNC, etc.) se pueden iniciar con un solo clic. Un tablero central permite a los administradores de red administrar, configurar y monitorear todos los señuelos en toda su empresa.

Diseño único – La arquitectura de virtualización de doble capa de la tecnología de engaño de RevBits proporciona un encapsulado superior de los atacantes en los señuelos. Además de los beneficios de seguridad, la tecnología de engaño de RevBits permite una fácil implementación, una gestión eficiente y un bajo consumo de recursos.

Beneficios

Implementación asequible – A través de un diseño único, la tecnología de engaño de RevBits permite una implementación extensa de señuelos sin aumentar el uso de recursos. Un servidor RevBits puede albergar múltiples señuelos en la red.

Aumente el valor de la implementación a través de una búsqueda de amenazas exitosa – El valor de implementar la tecnología de engaño de RevBits aumenta debido al uso de trampas reales basadas en servidores. El uso de señuelos reales basados en servidores aumenta la probabilidad de capturar al actor malicioso y evitar que acceda a otros activos importantes en la red.

Construido con la seguridad en mente – La tecnología de engaño de RevBits utiliza virtualización de dos capas para garantizar la captura del actor malicioso o la amenaza interna. Esta virtualización de doble capa garantiza que la inversión en el producto sea rentable: una vez atrapado en un señuelo de la tecnología de engaño de RevBits, la probabilidad de que el actor malicioso pueda escapar se reduce significativamente.

Implementación simple – La tecnología de engaño de RevBits es fácil de implementar: no se requiere software especializado para la implementación, múltiples imágenes listas para usar en la nube.